- Йога начинающим видео

- Хулахуп танец видео

- Смотреть моя тренировка видео

- Видео тренировки александра емельяненко

- Как правильно крутить обруч на бедрах видео

- Тренировки в кудо видео

- Тренировки рой джонса видео

- Йога онлайн смотреть видео

- Тренировки костя дзю видео

- Видео тренировки роя джонса

- Видео спинальной

- Айенгар йога видео

- Йога для женщин на видео

- Правильно крутить обруч видео

- Плиометрические отжимания видео

- Новости

Управление Здравоохранения Евпаторийского городского совета (С)2011

67 гостей

Доповідь з # theSAS2016: як експерт «Лабораторії Касперського» зламав лікарню

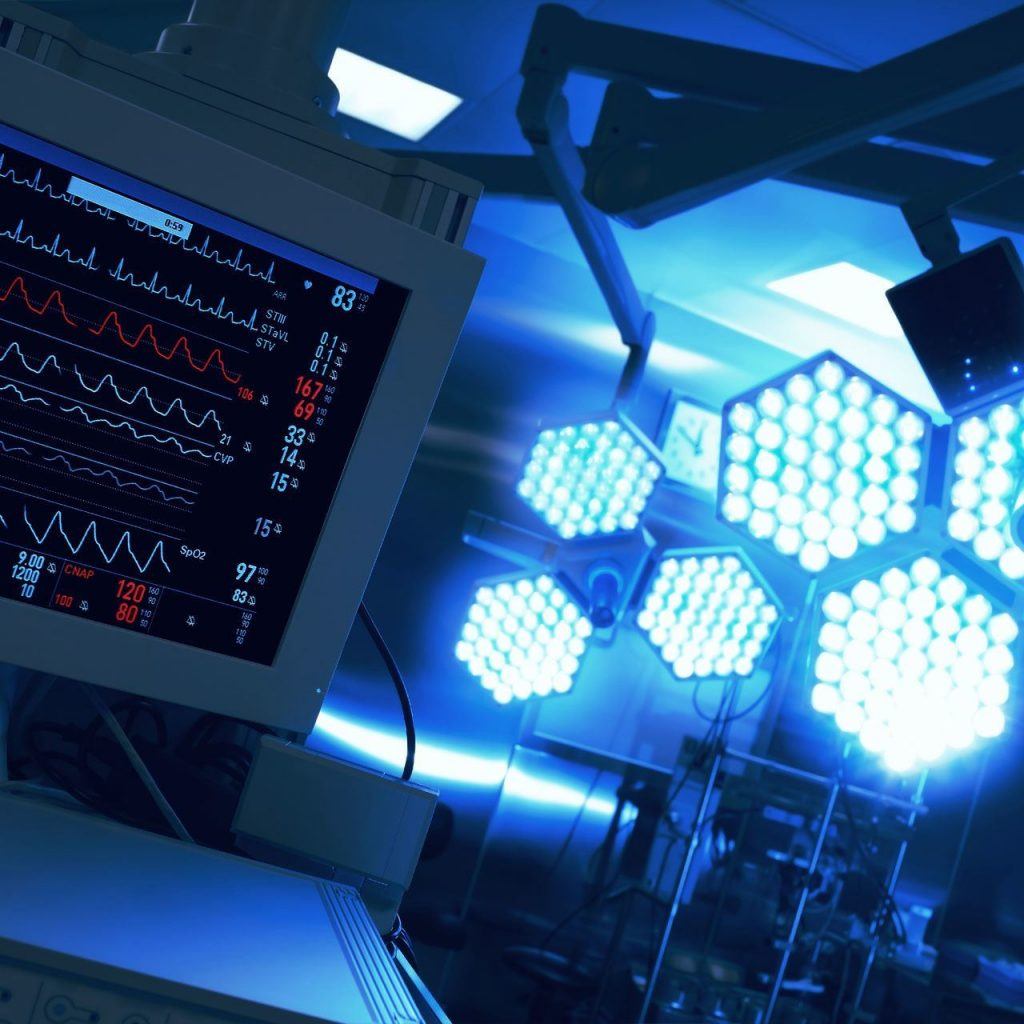

Зазвичай ми йдемо в лікарню в скептичному настрої, але в кінцевому підсумку все одно довіряємо своє здоров'я лікарям: все-таки їх багато років вчили, перш ніж дати в руки скальпель і стетоскоп і пустити лікувати людей. Точно так само ми «за замовчуванням» довіряємо інженерам і програмістам, які розробили медичне обладнання, а також системним адміністраторам, його настроєними. А ось їх, швидше за все, вчили не так довго.

При цьому медичне обладнання, встановлене в сучасних клініках, рік від року стає все складніше. До того ж його все більше - медицину, як і всі навколо нас, наздогнала неминуча і тотальна комп'ютеризація. Величезна кількість всіляких приладів і датчиків, підключених до загальної мережі, вимагають все більш складного програмного забезпечення. Оскільки інформаційна безпека не входить в число головних пріоритетів для розробників медичного ПО, в ньому неминуче перебувають діри. А де дірки, там і злом. Але чим це може загрожувати?

Що поганого у зломі лікарні?

Насправді багато чого. Почнемо з того, що кіберзлочинці можуть просто скористатися уразливими в ПО, щоб вкрасти дані про пацієнтів або заразити мережу лікарні якимось трояном - це в кращому випадку.

Ну а якщо вам сильно не пощастить, вони можуть змінити якісь дані в електронній карті: перетворити здорової людини в хворого, змінити результати аналізів або підправити дозування ліків, що може серйозно нашкодити пацієнту.

Ще вони можуть задати неправильні і зламати який-небудь дорогий прилад. Або за допомогою все тих же невірних налаштувань завдати непоправної шкоди людині, що прийшла на процедури.

Від слів - до діла

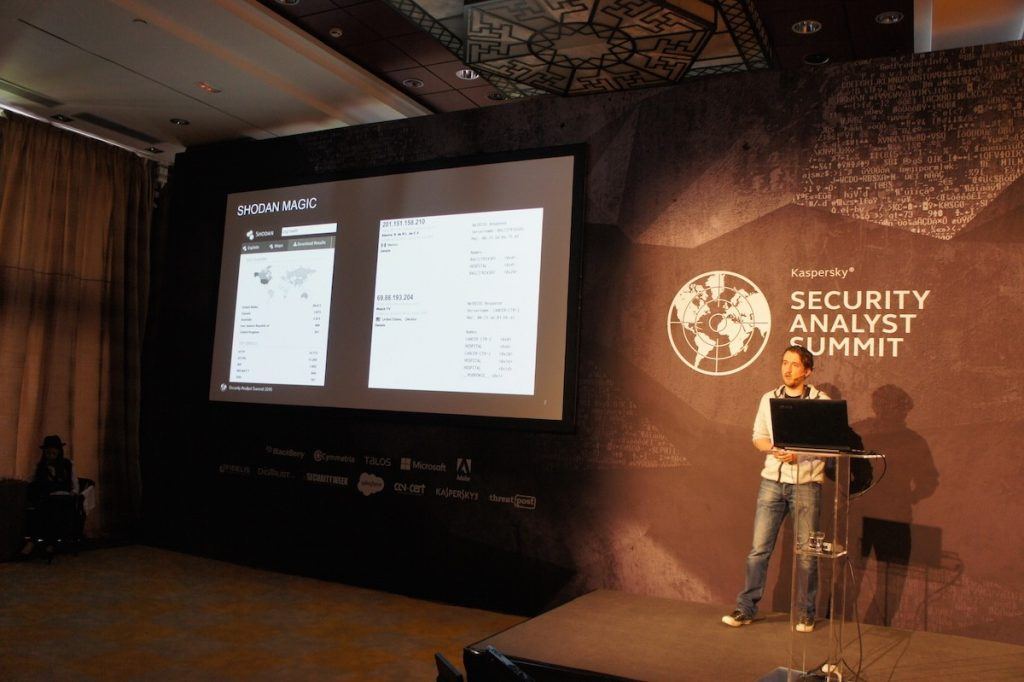

Але досить теоретичних міркувань, перейдемо до практики. на Security Analyst Summit 2016 Сергій Ложкін, експерт «Лабораторії Касперського», розповів про те, як була зламана медична клініка.

Одного разу Сергій використовував Shodan (це система для пошуку по Інтернету речей) і натрапив на обладнання, встановлене в одній лікарні. Подивившись на її адресу, він зрозумів, що знає цю лікарню - в ній працює його друг. Сергій Ложкін повідомив одному про знайдений, і в результаті друзі вирішили провести тест на проникнення і з'ясувати, чи можна якимось чином зламати клініку ззовні.

Згідно домовленості, ніхто не знав про прийдешнє випробуванні, крім адміністрації медустанови і самого Сергія. Керівництво подбало про те, щоб «зломщик» ніяк не зміг нашкодити реальним пацієнтам. Хакнуть клініку в віддаленому режимі у Сергія не вийшло, так як обладнання було налаштоване правильно. Залік системним адміністраторам!

Однак, коли Сергій під'їхав до клініки, з'ясувалося, що там є Wi-Fi-мережу, і ось її-то налаштували недостатньо безпечно. Зламавши ключ, Сергій проник у внутрішню мережу лікарні і отримав доступ до всього, що в ній було.

Крім пристроїв для зберігання і обробки даних до цієї ж мережі був підключений томограф , До якого в результаті дістався Сергій. На пристрої виявилася велика кількість даних про різних пацієнтах (справжні дані реальних клієнтів клініки були скомпрометовані - про це знову ж попередньо подбало керівництво).

За допомогою вразливості в архітектурі додатки Сергій отримав доступ до файлової системи і, відповідно, до всіх даних. Якби на місці Сергія був зловмисник, він міг би зробити практично що завгодно: підмінити, вкрасти або знищити дані - чи навіть вивести з ладу дорогий томограф.

В якості тимчасового заходу Сергій порадив одному знайти хорошого системного адміністратора, який не буде підключати до загальної мережі таке важливе пристрій, як томограф. Але насправді такий підхід - тільки тимчасовий захід. Проблема лежить трохи глибше: творці томографа повинні були самі подбати про те, щоб його було неможливо зламати.

Хто винен і що робити?

Доповідь Сергія Ложкіна наочно ілюструє, наскільки важлива кібербезпека для медичного обладнання. Є дві групи людей, яким слід взяти це до уваги, а саме виробники медичних приладів та керуючі клініками.

Першим варто приділяти більше уваги дослідженню безпеки своїх пристроїв - пошуку вразливостей і написання патчів.

Другим - піклуватися про те, щоб пристрої з критичної інфраструктури не світилися в публічних мережах.

І всім їм необхідно проводити аудит кібербезпеки. Для клінік це тести на проникнення - на зразок того, що зробив Сергій. Ну а для виробників - різнобічні тести на безпеку, що проводяться як до випуску пристрою на ринок, так і після.

Що поганого у зломі лікарні?Але чим це може загрожувати?

Що поганого у зломі лікарні?

Хто винен і що робити?